こんにちは、UOZUです!

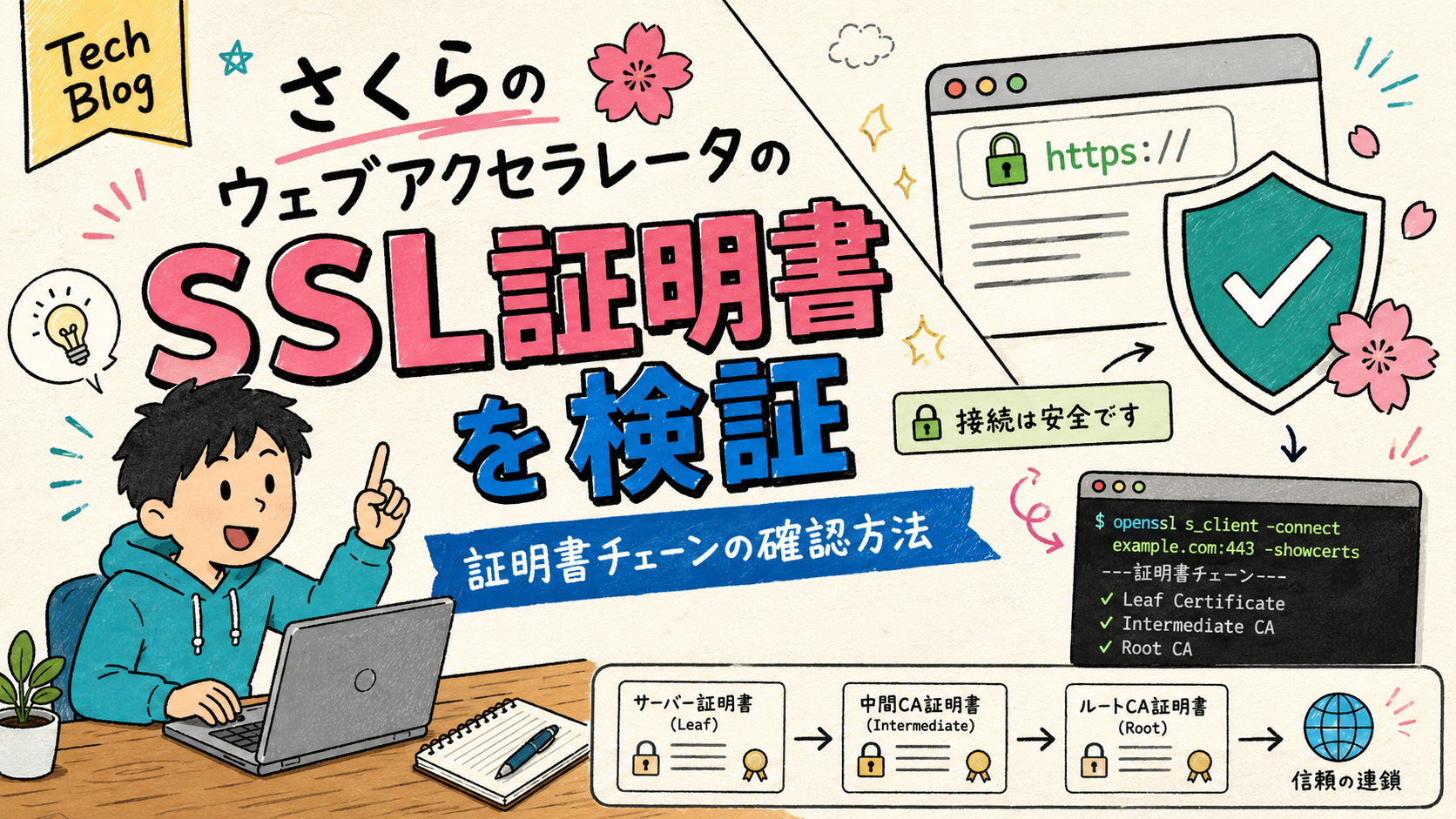

先日、さくらのウェブアクセラレータのサブドメイン user.webaccel.jp で使用されるSSL証明書について、証明書チェーン構成の変更予定がアナウンスされました。

せっかくの機会なので、変更前のさくらのウェブアクセラレータのSSL証明書がどのような構成になっているのかを確認してみたいと思います。

コマンドライン上での確認方法

SSL証明書の内容や証明書チェーン構成は、コマンドラインから openssl コマンドを使うことで確認できます。

今回は、実際にさくらのウェブアクセラレータのサブドメインを作成し、以下のコマンドで確認しました。

openssl s_client -connect xxxxxxxxx.user.webaccel.jp:443 -servername xxxxxxxxx.user.webaccel.jp -showcerts-connect では接続先のホスト名とポート番号を指定します。

また、-servername を指定することで、SNIに対応した環境でも対象ホスト名の証明書を正しく確認しやすくなります。-showcerts は、サーバーから送られてくる証明書チェーンを表示するためのオプションです。

実行すると、以下のような結果が確認できました。

CONNECTED(00000003)

depth=2 OU = GlobalSign Root CA - R6, O = GlobalSign, CN = GlobalSign

verify return:1

depth=1 C = BE, O = GlobalSign nv-sa, CN = GlobalSign GCC R6 AlphaSSL CA 2025

verify return:1

depth=0 CN = *.user.webaccel.jp

verify return:1

---

Certificate chain

0 s:CN = *.user.webaccel.jp

i:C = BE, O = GlobalSign nv-sa, CN = GlobalSign GCC R6 AlphaSSL CA 2025

1 s:C = BE, O = GlobalSign nv-sa, CN = GlobalSign GCC R6 AlphaSSL CA 2025

i:OU = GlobalSign Root CA - R6, O = GlobalSign, CN = GlobalSign

2 s:OU = GlobalSign Root CA - R6, O = GlobalSign, CN = GlobalSign

i:OU = GlobalSign Root CA - R3, O = GlobalSign, CN = GlobalSign

---

Server certificate

-----BEGIN CERTIFICATE-----

~省略この結果から、サーバーからは3つの証明書が送られていることが分かります。

*.user.webaccel.jp

↓

GlobalSign GCC R6 AlphaSSL CA 2025

↓

GlobalSign Root CA - R6クライアント側のブラウザやOSは、この証明書チェインをたどり、最終的に信頼済みのルート証明書に到達できるかどうかを確認します。

SSL証明書検証サイトからの確認

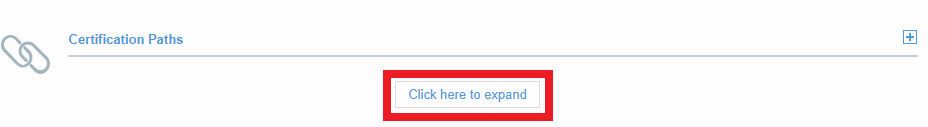

また、クロスルート証明書の状況については、SSL Labs のサイトから確認すると、より分かり易いかと思います。

入力欄に対象のドメインを入力してしばらく待つと、検証結果が表示されます。

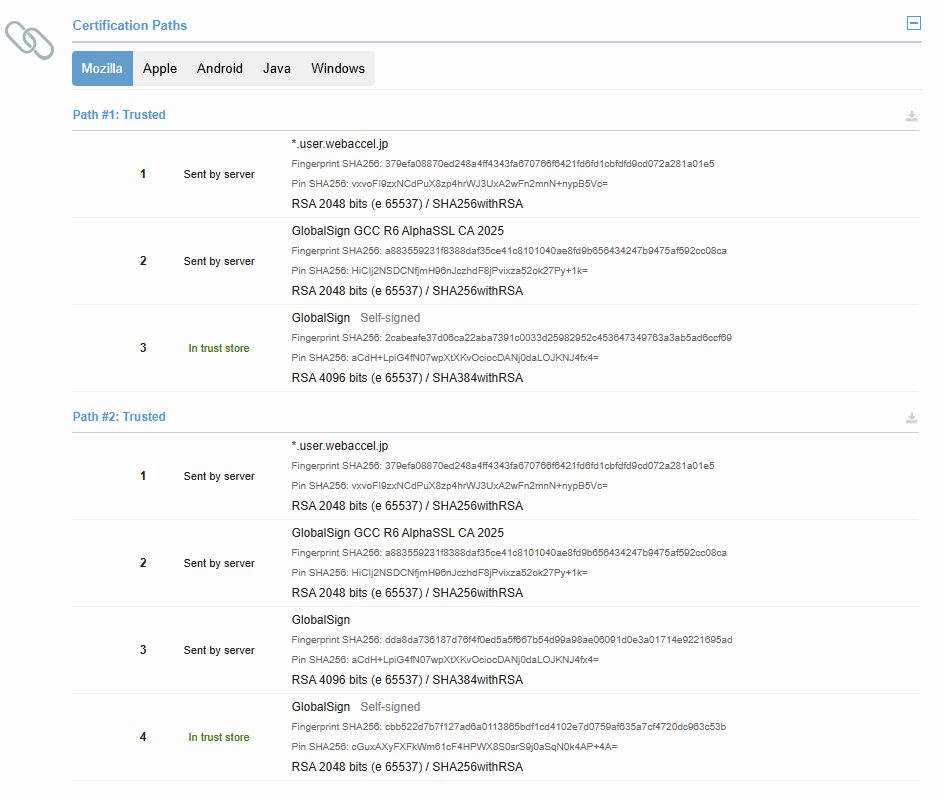

その中の Certification Paths セクションで Click here to expand をクリックすると、証明書チェーンの構成を確認できます。

今回の環境では、ブラウザや端末側の信頼ストアに、以下のいずれかのルート証明書が登録されている場合、正規の証明書として判定される構成になっていました。

2cabeafe37d06ca22aba7391c0033d25982952c453647349763a3ab5ad6ccf69

GlobalSign Root CA - R6

cbb522d7b7f127ad6a0113865bdf1cd4102e7d0759af635a7cf4720dc963c53b

GlobalSign Root CA - R3

このように、SSL Labsを利用すると、コマンドラインの出力だけでは少し分かりにくい証明書チェーンや信頼経路を視覚的に確認できます。

また、SSL証明書の中間証明書チェインの話などは、さくらインターネット様でもコラムとして公開されているので、ぜひ参照いただければと思います。

さいごに

今回は、2026年5月時点でのさくらのウェブアクセラレータのSSL証明書の状況を確認してみました。

openssl コマンドで確認すると、サーバー証明書、中間証明書、クロス署名証明書を含む証明書チェーンの構成を確認できます。また、SSL Labsのような検証サイトを利用することで、ブラウザや端末ごとの信頼経路も分かりやすく確認できます。

証明書チェーン構成の変更後、2026年8月5日以降に改めて状況を確認し、記事を更新したいと思います。

お読みいただきありがとうございました。