WAF(Web Application Firewall )とは?機能や導入の必要性を解説

WAFとは

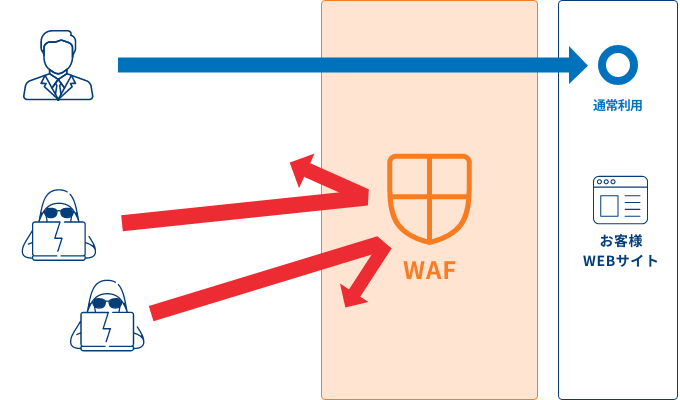

WAF(ワフ)は「Web Application Firewall」の略で、Webアプリケーションの脆弱性を突いた攻撃へ対するセキュリティ対策のひとつです。

保護対象となるWebアプリケーションは、一般的なWebサイトや、ネットショッピングやインターネットバンキングなど個人情報のやり取りが発生するWebサービスまで多岐にわたります。

WAFの必要性について

Webサイトの中で、特に狙われやすいのは「Webアプリケーションの脆弱性」です。

「Webアプリケーションの脆弱性」とは、予期せぬ挙動を引き起こすソフトウェアのバグや想定外のオペレーションを指します。

Webアプリケーションの仕組みは年々複雑化しており、さまざまなアプリケーションやシステムとの連携で思いがけない脆弱性が見つかる場合があります。また、脆弱性を狙ったサイバー攻撃の手口も日々多様化しており、未知の攻撃に備える必要性も高まっています。

現在は安全なWebアプリケーションであっても、将来的な安全は保証されていません。

こうしたWebアプリケーションの脆弱性やサイバー攻撃に対処するためにも、WAFを導入する必要性があると言えます。

WAFとファイアウォール、IPS/IDSとの違い

Webサイトを守るセキュリティ対策としてよく知られたものに、ファイアウォールやIPS/IDSがあります。それぞれの特徴や違いに関して解説します。

WAFとファイアウォールの違い

ファイアウォール(Firewall)は、ネットワークレベルでの対策であり、通信において送信元情報と送信先情報(IPアドレス、ポート番号ほか)を元にして、アクセスを制限するソフトウェアおよびハードウェアのことを指します。

社内でのみ使用する情報システムへの外部からのアクセスを制限することは可能ですが、外部へ公開する必要のあるWebアプリケーションに制限を掛けることはできません。

WAFとIPS/IDSの違い

IPS/IDSはプラットフォームレベルでのセキュリティ対策を行うセキュリティサービスを指します。

IPS(Intrusion Prevention System)は「不正侵入防止システム」、IDS(Intrusion Detection System)は「不正侵入検知システム」と呼ばれそれぞれ異常な通信を防御・検知するシステムです。

IPS/IDSはさまざまな攻撃への対策手段となり得ますが、近年Webアプリケーションへの攻撃は多種多様となり、さらに高度化しています。そのため、IPS/IDSでは攻撃を防ぎきれない場合があります。

WAFは、ファイアウォールやIPS/IDSよりも上位で、Webアプリケーションに特化した防御対策のため、それらでカバーできない範囲のセキュリティ対策が行えると言えます。

ただ、WAFを導入すればファイアウォールやWAFとIPS/IDSが不要になるということではなく、ファイアウォール、IPS/IDSはそれぞれ異なるネットワークレベルで機能しているため、どれかひとつでも欠けるとセキュリティレベルが落ちます。そのため、それぞれの特長を活かし、補完しあいながらセキュリティレベルを高めることが必要です。

WAFの仕組み

WAFでは、攻撃の検知に「シグネチャ」を用います。「シグネチャ」とは攻撃アクセスのパターンや通信の手法、ウイルスなどのデータをまとめたものです。データの中のパターンに一致するアクセスがあった場合に、通信可否の判断を行います。

「シグネチャ」を用いた不正アクセス検知方式には「ブラックリスト方式」と「ホワイトリスト方式」の2種類があります。

それぞれの検知方式の違いについて解説していきます。

ブラックリスト方式

ブラックリスト型では「拒否する通信」をシグネチャに定義し、シグネチャに一致する通信を拒否します。複数のWebアプリケーションに対して適用することが可能ですが、未知の攻撃には対応することができません。ブラックリスト型で最新の攻撃を検知するためには、攻撃の方法が分かり次第、シグネチャの更新が必要となります。

ホワイトリスト方式

ホワイトリスト方式とは「許可すべき通信」をシグネチャに定義し、それに一致しない通信をすべて拒否することで不正アクセスを防ぐものです。Webアプリケーションの作りに応じて柔軟にシグネチャを定義できるほか、未知の攻撃も防げるというメリットがあります。

WAFのチューニング

WAFのシグネチャは、あらゆる攻撃に備えて、さまざまなルールが備わっています。そのため安全に通信するためには、自社にビッタリと合う穴を開けて通信させる必要があり、初期設定のままでは完璧なものにはなりません。初期設定のまま使い続けると、攻撃を誤検知する可能性があります。

誤検知を減らすには、自社に合った細かなチューニングが必要です。チューニングには自社で行う方法と、ベンダーに定期的なシグネチャの更新を頼む方法がありますが、高度な技術が必要なので、現在は後者が主流です。

WAFの種類

WAFは設置形態によって、アプライアンス型WAF、ソフトウェア(ホスト)型WAF、クラウド型WAFという3つの種類に分類されます。それぞれの特徴などについてご紹介いたします。

| アプライアンス型 | ソフトウェア (ホスト)型 | クラウド型WAF | |

| 特徴 | WAFの機能を持つ専用のハードウェアを、外部ネットワークとWebサーバーの間に設置して使用する。 | 既存のWebサーバーやWebアプリケーションサーバーにインストールして使用する。 | セキュリティベンダーがサービスとして提供するWAFの機能をインターネット上で使用する。 |

| コスト | 機器購入費や保守費等がかかるため、コストは高くなる。 | 専用機器や新規のサーバーを用意する必要がないので、導入コストを低く抑えられる。 | ハードウェアやソフトウェアを調達する必要がなく、導入コストや手間を低くできる。 |

| メリット | 細かいチューニングにより、最適なWAF環境を実現できる。 独立した機器で稼働するため、Webサーバー・Webアプリケーションサーバーの性能に影響を及ぼす心配がない。 | アプライアンス型のようなハードウェアの調達が不要。 ネットワーク構成の変更や再設計が不要なため、短期間での導入が可能。 | 運用や保守はベンダーがクラウド環境で行うため専任の担当者が不要。 サーバーの構築やソフトウェアのインストールが不要なため、短期間で導入が可能。 |

| デメリット | WAF機器の保守運用・監視を常に自社で行う必要があるため、専門知識が必要。 物理的な機器が導入できない環境では利用できない。 | 攻撃を受けた際にCPU負荷がかかるため、サーバーの速度遅延などの危険性がある。 Webサーバー毎に製品をインストールする必要がある。 | サービス内容がベンダーによって異なるため、実績や信頼性の高いサービスを慎重に選ぶ必要がある。 トラフィックや監視対象のURLの増加によりコストが上昇する可能性がある。 |

| 用途 | 高速通信のためにハードウェアを最適化しているため、Webサーバーを複数保有しているような企業に向いている。 | 1台のWebサーバーに対して1つのWAFが必要となるため、保有しているサーバーが少ない企業に向いている。 | 手間、費用を抑えて対策を行いたい企業に向いている。 |

WAFで対応可能な攻撃の種類

WAFを導入することによって、どのような攻撃を防ぐことができるのかを紹介いたします。

バッファオーバーフロー

Webアプリケーションの脆弱性を狙った攻撃です。大まかな仕組みは、コンピューターに許容以上のデータを送り誤作動を引き起こした後、乗っ取りや他のコンピューターへの攻撃を行います。

XSS(クロスサイトスクリプティング)

掲示板や入力フォームのあるサイトに、不正なスクリプトを挿入し、マルウェアに感染させるサイトに誘導する攻撃です。

SQLインジェクション

データベースと連動するWebサイト・Webアプリケーション上でWebサイトに設置された入力フィールドにSQL文を入力するなど特定のコマンドを実行させ、データベースを操作する攻撃です。

OSコマンドインジェクション

攻撃者が不適切なOSコマンドを実行し、想定外の動作を引き起こさせる攻撃です。

DDoS攻撃

標的のコンピューターに大量の処理負荷を与え、機能停止に追い込みます。

ブルートフォースアタック

Webアプリケーションのパスワードを総あたりで解析する行為です。

ディレクトリトラバーサル

ファイル名を扱うようなプログラムに対して特殊な文字列を組み込みディレクトリ(フォルダ)を遡ることで、本来はアクセスが禁止されているディレクトリにアクセスします。また攻撃者は非公開のディレクトリにアクセスすることで個人情報や機密情報の窃盗を行います。

WAF製品のご紹介

これまでの解説で、WAFの仕組みや役割についてはご理解いただけましたでしょうか。

今後、WAF製品を導入してWebサイトのセキュリティレベルを高めることは必須であると言えるでしょう。

下記にて、ネットアシストで取り扱っているWAF製品のご紹介をしますので、是非導入の参考にしてください。

ご利用のサーバー環境に応じて3つのタイプからWAFを選択できます。 シグネチャ(攻撃遮断のルール)は自動で更新されるので運用の手間がかかりません。サーバーにエージェントを インストールするだけで利用できるタイプのものが一番人気です。

「AWS-WAF」に自動でシグネチャ(攻撃遮断のルール)を設定するサービスです。AWSのWAFは、自分でシグネチャを作成・設定しなければ使うことができません。WafCharmは、サーバーが攻撃を受ける度に自動でシグネチャを生成してWAFに設定をするので、専門知識がなくても簡単にAWS-WAFを利用することができます。

「Scutum(スキュータム)」は、SQLインジェクションやクロスサイトスクリプティングに代表されるWebアプリケーションの脆弱性を狙った攻撃を防御し、情報漏えいや改ざんのリスクから企業のWebサイトを守ります。